Showing posts with label el. Show all posts

Showing posts with label el. Show all posts

Friday, February 3, 2017

El derecho a la privacidad en mi lista de derechos

El derecho a la privacidad en mi lista de derechos

Ya he hablado en muchas ocasiones de este tema, pero como me parece que aún quedan detalles que discutir y repasar, he decidido dedicarle este artículo de reflexión personal, largo, detallado y dejando claro mi punto de vista personal sobre el Caso del iPhone del terrorista de San Bernardino, los comentarios de muchas personas y la actitud de Apple. Vaya por delante que, todo lo referente a este caso me parece una anécdota puntual utilizado con mucho arte el mundo de los medios de comunicación, y que lo realmente importante de este artículo es mi visión personal sobre el asunto del derecho de la privacidad en los terminales móviles, en las comunicaciones y en los datos generados en el mundo digital.

La existencia de documentos que recogen los derechos que como Ser Humano poseo, es algo que me agrada. Pero también poseo derechos por el hecho de ser Europeo y por el hecho de ser Español. Hay una buena lista de derechos que, por suerte, nuestros ancestros nos han legado para disponer de un mundo muy cambiado al que teníamos hace quinientos años.

Sobre mis derechos como ciudadano

Los primeros derechos, los que me parecen más importantes, son los que recoge la Declaración Universal de los Derechos Humanos, donde aparecen artículos como el número tres que cita:

El Artículo 5 dice cosas también muy duras, como que ningún ser humano será sometido a torturas, ni a penas o tratos crueles, inhumanos o degradantes. Algo que por desgracia vemos que pasa sistemáticamente en guerras, en misiones de paz, o en el mismo entorno familiar. Pero también en entornos más cercanos como familiares, trata de blancas en las ciudades nada lejanas de nosotros, como puede ser mi Madrid, Barcelona o Zaragoza. Cada cierto tiempo vemos a una mafia nueva forzando a mujeres a prostituirse o un loco que ha encerrado en la gran Alemania a su hija durante años en un sótano para violarla y abusar de ella cuando quiere.

La lista de derechos que una persona tiene por el mero hecho de existir según la Declaración Universal de los Derechos Humanos es larga. Derecho a la Justicia, a la presunción de inocencia, a defensa, a no ser desterrado,… derecho al Honor, tal y como cita el Artículo 12. Derecho a tener una nacionalidad, a pedir asilo político, a formar una familia, a la propiedad privada, a ser libre de pensamiento y religión, etcétera. Una buena lista de derechos fundamentales que, por desgracia, muchas veces son vulnerados por gobiernos que deben ser sancionados.

También dice el Artículo 21 que todo ciudadano tiene derecho a participar en el gobierno de su país, directamente o por medio de sus representantes. Hay una parte además que dice cómo debe ser el sistema de elección de sus representantes. El punto 3 del artículo 21 dice: “La voluntad del pueblo es la base de la autoridad del poder público; esta voluntad se expresará mediante elecciones auténticas que habrán de celebrarse periódicamente, por sufragio universal e igual y por voto secreto u otro procedimiento equivalente que garantice la libertad del voto”. Es la base sin duda de la democracia, algo que a mí me gusta tener como derecho universal.

Derechos fundamentales también para la Maternidad y la Infancia, que dicen cosas como “La maternidad y la infancia tienen derecho a cuidados y asistencia especiales. Todos los niños, nacidos de matrimonio o fuera de matrimonio, tienen derecho a igual protección social.” Y entre ellos el derecho a la Educación, la Cultura y a participar en la educación de tus hijos.

Son una buena cantidad de derechos que, por desgracia, no se garantizan y cumplen en todos los países de igual forma. Y lo que es peor, que muchas veces son vulnerados por malos que en un determinado momento ejercen un poder ancestral basado en la fuerza y el poder, para arruinar esos derechos a determinadas personas que sufren y que se convierten en víctimas. Víctimas que hay que defender.

Para garantizar estos Derechos Universales, entre los que no está citado el de la privacidad de las comunicaciones, se dice en el Artículo 28: “Toda persona tiene derecho a que se establezca un orden social e internacional en el que los derechos y libertades proclamados en esta Declaración se hagan plenamente efectivos.” Es decir, que la sociedad en la que vive cada individuo, sea una comunidad, un país o cualquier otro orden social, debe proteger estos derechos. Ese orden social es el que debe garantizar los derechos universales, no una empresa como decía en mi artículo de "A los CEOs de las multinacionales no los elige el pueblo". Las empresas tienen otros objetivos, como el lucro y maximizar los beneficios para los accionistas.

Y por último, el Artículo 30 de la Declaración Universal de Derechos Humanos dice:

Como habéis visto, la privacidad en las comunicaciones o en los dispositivos móviles no está en la Declaración Universal de Derechos Humanos. Por suerte, los que vivimos en sociedades del primer mundo contamos con más derechos. Derechos como los que nos otorga la Unión Europea por ser España un país que está dentro ella.

En la Carta de los Derechos Fundamentales de Unión Europea se recoge la interpretación que de los Derechos Universales se tiene en la Unión, y hay cosas matizadas como que no solo tenemos derecho a la vida, sino a que tenemos derecho a dignidad en la vida. Algo que tiene que ver también con la forma en la que morimos. Por supuesto, por ser Europeo, tengo derecho a que nunca se me aplique la Pena de Muerte, algo que ningún país de la Unión Europea aplica, a diferencia de Estados Unidos - país creador del iPhone - donde como ya he dicho sí hay Pena de Muerte.

Esto es porque la sociedad de Estados Unidos no es la misma que la sociedad de Europa. Sus derechos los han elegido ellos. Ellos tienen derecho a llevar armas, en Europa ese derecho no existe. Y a mí me gusta que no exista. En Europa también existe protección contra el despido, prohibición del trabajo infantil o solidaridad social por parte de nuestros países. Son derechos que se escribieron y que me gustaría que se cumplan en todos los países de la Unión.

Pero es que además, también quiero que se cumplan mis derechos como ciudadano de España y, por ende, la legislación que debe protegerlos. Derecho a una vivienda, derecho al trabajo, derecho a que las penas de cárcel se orienten a la reinserción y no al castigo. Derecho a Huelga, derecho a libre asociación, derecho a que el domicilio sea inviolable “Ninguna entrada o registro podrá hacerse en él sin consentimiento del titular o resolución judicial.” Derechos como español que deben protegerse. Que los quiero. Y que si el gobierno que esté en un determinado momento no los respeta y protege como mi opinión de ciudadano me de a entender, voy a defender. Usando el derecho a huelga, votando a otro o usando mi derecho a expresarme libremente sin coacción. Y si me quitan esos derechos, lucharé por recuperarlos.

Y para que se cumplan los derechos a nivel nacional, europeo e internacional, debemos contar con leyes y justicia que hagan que se cumplan. Una ley que sirva para poder hacer cumplir, de la mejor forma posible, la protección de los derechos de los seres humanos, desarrollando un articulado detallado y aplicando una serie de sanciones contra aquellos que la incumplan. Así, si alguien viola un domicilio en España para robar, puede ser sancionado con la retirada del derecho de libertad y acabar en la cárcel. Por ejemplo, en ciertos estados de USA si alguien viola el domicilio, la persona que hace el allanamiento puede ser privada por el dueño de la vivienda del derecho a la vida. Sus leyes les permiten hacer eso.

De hecho, en Estados Unidos un terrorista puede ser privado del derecho de libertad, del derecho a la vida si es condenando a pena de muerte e incluso puede ser enviado a alguna cárcel – como ha sucedido durante muchos años en Guantánamo – a sufrir torturas y perder más derechos humanos. Es SU LEY.

En España tenemos otra ley. No se pueden hacer cosas como lo de Guantánamo o condenar a alguien a una inyección letal o una silla eléctrica. Eso sí, cuando un juez lo pide, en España, se hacen análisis forenses a dispositivos móviles. Y esto se hace constantemente. Constantemente es constantemente. Quiero decir, cuando José Bretón mata a sus hijos, se hace un análisis forense de su dispositivo móvil. Lo hacen los cuerpos de seguridad del estado siguiendo un mandato judicial para intentar esclarecer por dónde se movió José Bretón el día que desaparecieron sus hijos. Para saber dónde los podía haber descuartizado, quemado y enterrado.

Pero no solo en España. En Francia, en Alemania, en USA, en UK, en Italia, en Holanda, en Suecia, en Noruega, en cualquier país defensor de los Derechos Humanos, de los derechos de la Carta de Derechos Fundamentales de la Unión Europea y que cuentan con una Ley de país del primer mundo, se hacen análisis forenses de dispositivos móviles. Para muchos, esos análisis forenses de terminales móviles de ladrones, secuestradores, asesinos, terroristas, acosadores, etc… puede suponer una vulneración de la privacidad de esos malos, pero es la ley que hemos elegido los que vivimos en estos países para defender los Derechos Humanos, los Derechos Fundamentales y los Derechos que nos damos en las Cartas Magnas que sirven de fundación de nuestros países.

Y sí, a veces la defensa de la ley obliga a los jueces a tomar la decisión de vulnerar ese derecho a la privacidad de los malos para poder defender los derechos humanos de los individuos no-malos de nuestra sociedad. Para poder defender los derechos de los niños asesinados, de las mujeres acosadas, de los seres humanos comprados, vendidos y explotados. Es así.

Pero es que la paradoja de nuestra ley en España es que para defender el Derecho a la Privacidad de un ciudadano, vulnerado por otro ciudadano, tal vez un juez se vea obligado a vulnerar el Derecho a la Privacidad del malo para defender el Derecho a la Privacidad del bueno. ¿Curioso, no? Pero es la labor de los jueces, que por eso tienen tan dura misión y son tan importantes los tribunales en nuestra sociedad.

Y como se hacen análisis forenses, surgen un montón de empresas que proporcionan herramientas, de investigadores de seguridad que desarrollan exploits, procesos, scripts, mecanismos o estudios sobre cómo hacer este trabajo. Y se dan charlas en DefCON, en BlackHat, en la RSA Conference, y se crean empresas por todo el mundo y se promocionan en conferencias, y se colabora con los cuerpos de seguridad de los estados, etc…. ¿A alguien le sorprende esto?

Sobre Apple y el terrorista de San Bernardino

Dicho todo esto, voy a intentar ahora centrarme un poco más en detalle en el tema que tanta polémica ha desatado. El tema de la colaboración de Apple con el FBI para investigar las conexiones de un terrorista a través de los datos de un terminal iPhone. Para ello, quiero dejar algunos hechos primero, para luego explicar mi conclusión personal.

Saludos Malignos!

|

| Figura 1: El derecho a la privacidad en mi lista de derechos |

La existencia de documentos que recogen los derechos que como Ser Humano poseo, es algo que me agrada. Pero también poseo derechos por el hecho de ser Europeo y por el hecho de ser Español. Hay una buena lista de derechos que, por suerte, nuestros ancestros nos han legado para disponer de un mundo muy cambiado al que teníamos hace quinientos años.

Sobre mis derechos como ciudadano

Los primeros derechos, los que me parecen más importantes, son los que recoge la Declaración Universal de los Derechos Humanos, donde aparecen artículos como el número tres que cita:

“Todo individuo tiene derecho a la vida, a la libertad y a la seguridad de su persona.”Son los primeros derechos que cita esta carta por ser los que, por todos los firmantes de aquella declaración, fueron elegidos como los más importantes. Derechos que en muchas situaciones han sido vulnerados por enemigos, criminales e incluso familiares. No hay nada más penoso que ver a un padre como llora porque su hijo o su hija ha sido asesinado o asesinada en la calle. O porque un ataque terrorista ha terminado de golpe con la vida de cientos de personas. Hay malos que atacan esos derechos fundamentales, recogidos como digo, en el Artículo 3. Algunos tan malos como el caso de José Bretón que mató y quemó a sus dos hijos, acabando con la vida de dos niños y marcando el alma de su madre y el resto de sus familiares.

El Artículo 5 dice cosas también muy duras, como que ningún ser humano será sometido a torturas, ni a penas o tratos crueles, inhumanos o degradantes. Algo que por desgracia vemos que pasa sistemáticamente en guerras, en misiones de paz, o en el mismo entorno familiar. Pero también en entornos más cercanos como familiares, trata de blancas en las ciudades nada lejanas de nosotros, como puede ser mi Madrid, Barcelona o Zaragoza. Cada cierto tiempo vemos a una mafia nueva forzando a mujeres a prostituirse o un loco que ha encerrado en la gran Alemania a su hija durante años en un sótano para violarla y abusar de ella cuando quiere.

La lista de derechos que una persona tiene por el mero hecho de existir según la Declaración Universal de los Derechos Humanos es larga. Derecho a la Justicia, a la presunción de inocencia, a defensa, a no ser desterrado,… derecho al Honor, tal y como cita el Artículo 12. Derecho a tener una nacionalidad, a pedir asilo político, a formar una familia, a la propiedad privada, a ser libre de pensamiento y religión, etcétera. Una buena lista de derechos fundamentales que, por desgracia, muchas veces son vulnerados por gobiernos que deben ser sancionados.

También dice el Artículo 21 que todo ciudadano tiene derecho a participar en el gobierno de su país, directamente o por medio de sus representantes. Hay una parte además que dice cómo debe ser el sistema de elección de sus representantes. El punto 3 del artículo 21 dice: “La voluntad del pueblo es la base de la autoridad del poder público; esta voluntad se expresará mediante elecciones auténticas que habrán de celebrarse periódicamente, por sufragio universal e igual y por voto secreto u otro procedimiento equivalente que garantice la libertad del voto”. Es la base sin duda de la democracia, algo que a mí me gusta tener como derecho universal.

Derechos fundamentales también para la Maternidad y la Infancia, que dicen cosas como “La maternidad y la infancia tienen derecho a cuidados y asistencia especiales. Todos los niños, nacidos de matrimonio o fuera de matrimonio, tienen derecho a igual protección social.” Y entre ellos el derecho a la Educación, la Cultura y a participar en la educación de tus hijos.

Son una buena cantidad de derechos que, por desgracia, no se garantizan y cumplen en todos los países de igual forma. Y lo que es peor, que muchas veces son vulnerados por malos que en un determinado momento ejercen un poder ancestral basado en la fuerza y el poder, para arruinar esos derechos a determinadas personas que sufren y que se convierten en víctimas. Víctimas que hay que defender.

Para garantizar estos Derechos Universales, entre los que no está citado el de la privacidad de las comunicaciones, se dice en el Artículo 28: “Toda persona tiene derecho a que se establezca un orden social e internacional en el que los derechos y libertades proclamados en esta Declaración se hagan plenamente efectivos.” Es decir, que la sociedad en la que vive cada individuo, sea una comunidad, un país o cualquier otro orden social, debe proteger estos derechos. Ese orden social es el que debe garantizar los derechos universales, no una empresa como decía en mi artículo de "A los CEOs de las multinacionales no los elige el pueblo". Las empresas tienen otros objetivos, como el lucro y maximizar los beneficios para los accionistas.

Y por último, el Artículo 30 de la Declaración Universal de Derechos Humanos dice:

“Nada en esta Declaración podrá interpretarse en el sentido de que confiere derecho alguno al Estado, a un grupo o a una persona, para emprender y desarrollar actividades o realizar actos tendientes a la supresión de cualquiera de los derechos y libertades proclamados en esta Declaración.”Es curioso como una declaración marca en el artículo 3 que todo ser humano tiene derecho a la vida y en el artículo 30 dice que nada en esta declaración puede ser interpretado para acabar con un derecho universal. Alguno puede preguntarse… ¿por qué pone esto en el 30? ¿Por qué esta descarga de responsabilidades? Pues porque alguien podría llegar a pensar que, por ejemplo, proteger el derecho a la educación, o a la libertad de culto, podría ser más importante que el derecho a la vida. Es decir, que un estado, por proteger el Derecho a la Libertad de Culto, decidiera aplicar la Pena de Muerte a alguien y acabar con el Derecho a la Vida citado en el artículo 3. Pero… así es. Hay países en los que hay Pena de Muerte por algunos delitos que atentan contra algunos de los Derechos Humanos . Algunos países tan grandes e importantes en el mundo como Estados Unidos. Por ejemplo, en España no existe la Pena de Muerte. Pero en algunos lugares de Estados Unidos sí.

Como habéis visto, la privacidad en las comunicaciones o en los dispositivos móviles no está en la Declaración Universal de Derechos Humanos. Por suerte, los que vivimos en sociedades del primer mundo contamos con más derechos. Derechos como los que nos otorga la Unión Europea por ser España un país que está dentro ella.

En la Carta de los Derechos Fundamentales de Unión Europea se recoge la interpretación que de los Derechos Universales se tiene en la Unión, y hay cosas matizadas como que no solo tenemos derecho a la vida, sino a que tenemos derecho a dignidad en la vida. Algo que tiene que ver también con la forma en la que morimos. Por supuesto, por ser Europeo, tengo derecho a que nunca se me aplique la Pena de Muerte, algo que ningún país de la Unión Europea aplica, a diferencia de Estados Unidos - país creador del iPhone - donde como ya he dicho sí hay Pena de Muerte.

Esto es porque la sociedad de Estados Unidos no es la misma que la sociedad de Europa. Sus derechos los han elegido ellos. Ellos tienen derecho a llevar armas, en Europa ese derecho no existe. Y a mí me gusta que no exista. En Europa también existe protección contra el despido, prohibición del trabajo infantil o solidaridad social por parte de nuestros países. Son derechos que se escribieron y que me gustaría que se cumplan en todos los países de la Unión.

Pero es que además, también quiero que se cumplan mis derechos como ciudadano de España y, por ende, la legislación que debe protegerlos. Derecho a una vivienda, derecho al trabajo, derecho a que las penas de cárcel se orienten a la reinserción y no al castigo. Derecho a Huelga, derecho a libre asociación, derecho a que el domicilio sea inviolable “Ninguna entrada o registro podrá hacerse en él sin consentimiento del titular o resolución judicial.” Derechos como español que deben protegerse. Que los quiero. Y que si el gobierno que esté en un determinado momento no los respeta y protege como mi opinión de ciudadano me de a entender, voy a defender. Usando el derecho a huelga, votando a otro o usando mi derecho a expresarme libremente sin coacción. Y si me quitan esos derechos, lucharé por recuperarlos.

Y para que se cumplan los derechos a nivel nacional, europeo e internacional, debemos contar con leyes y justicia que hagan que se cumplan. Una ley que sirva para poder hacer cumplir, de la mejor forma posible, la protección de los derechos de los seres humanos, desarrollando un articulado detallado y aplicando una serie de sanciones contra aquellos que la incumplan. Así, si alguien viola un domicilio en España para robar, puede ser sancionado con la retirada del derecho de libertad y acabar en la cárcel. Por ejemplo, en ciertos estados de USA si alguien viola el domicilio, la persona que hace el allanamiento puede ser privada por el dueño de la vivienda del derecho a la vida. Sus leyes les permiten hacer eso.

De hecho, en Estados Unidos un terrorista puede ser privado del derecho de libertad, del derecho a la vida si es condenando a pena de muerte e incluso puede ser enviado a alguna cárcel – como ha sucedido durante muchos años en Guantánamo – a sufrir torturas y perder más derechos humanos. Es SU LEY.

En España tenemos otra ley. No se pueden hacer cosas como lo de Guantánamo o condenar a alguien a una inyección letal o una silla eléctrica. Eso sí, cuando un juez lo pide, en España, se hacen análisis forenses a dispositivos móviles. Y esto se hace constantemente. Constantemente es constantemente. Quiero decir, cuando José Bretón mata a sus hijos, se hace un análisis forense de su dispositivo móvil. Lo hacen los cuerpos de seguridad del estado siguiendo un mandato judicial para intentar esclarecer por dónde se movió José Bretón el día que desaparecieron sus hijos. Para saber dónde los podía haber descuartizado, quemado y enterrado.

Pero no solo en España. En Francia, en Alemania, en USA, en UK, en Italia, en Holanda, en Suecia, en Noruega, en cualquier país defensor de los Derechos Humanos, de los derechos de la Carta de Derechos Fundamentales de la Unión Europea y que cuentan con una Ley de país del primer mundo, se hacen análisis forenses de dispositivos móviles. Para muchos, esos análisis forenses de terminales móviles de ladrones, secuestradores, asesinos, terroristas, acosadores, etc… puede suponer una vulneración de la privacidad de esos malos, pero es la ley que hemos elegido los que vivimos en estos países para defender los Derechos Humanos, los Derechos Fundamentales y los Derechos que nos damos en las Cartas Magnas que sirven de fundación de nuestros países.

Y sí, a veces la defensa de la ley obliga a los jueces a tomar la decisión de vulnerar ese derecho a la privacidad de los malos para poder defender los derechos humanos de los individuos no-malos de nuestra sociedad. Para poder defender los derechos de los niños asesinados, de las mujeres acosadas, de los seres humanos comprados, vendidos y explotados. Es así.

Pero es que la paradoja de nuestra ley en España es que para defender el Derecho a la Privacidad de un ciudadano, vulnerado por otro ciudadano, tal vez un juez se vea obligado a vulnerar el Derecho a la Privacidad del malo para defender el Derecho a la Privacidad del bueno. ¿Curioso, no? Pero es la labor de los jueces, que por eso tienen tan dura misión y son tan importantes los tribunales en nuestra sociedad.

Y como se hacen análisis forenses, surgen un montón de empresas que proporcionan herramientas, de investigadores de seguridad que desarrollan exploits, procesos, scripts, mecanismos o estudios sobre cómo hacer este trabajo. Y se dan charlas en DefCON, en BlackHat, en la RSA Conference, y se crean empresas por todo el mundo y se promocionan en conferencias, y se colabora con los cuerpos de seguridad de los estados, etc…. ¿A alguien le sorprende esto?

Sobre Apple y el terrorista de San Bernardino

Dicho todo esto, voy a intentar ahora centrarme un poco más en detalle en el tema que tanta polémica ha desatado. El tema de la colaboración de Apple con el FBI para investigar las conexiones de un terrorista a través de los datos de un terminal iPhone. Para ello, quiero dejar algunos hechos primero, para luego explicar mi conclusión personal.

Hecho 1: En EEUU todos los días se hacen análisis forenses de iPhone y nadie le importa nada. De hecho, en algunos casos se ha forzado a desbloquear el terminal por medio de Touch ID y no he visto a nadie quejarse a voz en cuello en Twitter. Pero es que también ha pasado en Noruega, dentro de la Unión Europea.

Hecho 2: En EEUU todos los días se hacen análisis forenses de iPhone y no he visto a Apple sacar una nota de prensa expresando su deseo de defender la privacidad de sus clientes.

Hecho 3: Si el FBI consigue desbloquear el terminal iPhone del terrorista con la ayuda de una empresa externa a Apple le parece perfecto. No problema.

Hecho 4: A un terrorista en EEUU se le puede quitar el derecho a la vida, el derecho a la libertad, el derecho a no ser torturado, y a nadie le ha importado mucho hasta ahora. Solo a personas realmente comprometidas con la defensa de los derechos humanos, a las que admiro.

Hecho 5: EEUU me importa lo justo, pero si cuando yo voy a EEUU tengo que cumplir su ley y si no lo hago me juego la pena de muerte, cualquier empresa que venga a España tendrá que cumplir la ley de mi país.

Hecho 6: Quien debe defender mis Derechos Universales, mis Derechos Fundamentales por ser Europeo y mis derechos por ser español deben ser los representantes que hayamos elegido democráticamente mis compatriotas y yo. No una empresa, un consejo de administración o ciudadanos de otro país, como EEUU. Ellos deciden sus garantes, yo decido con mis compatriotas los míos.

Hecho 7: Apple, teniendo la posesión de los certificados digitales raíz en los que se basa el code-signing que protege su sistema operativo iOS siempre puede romper la seguridad del terminal y sacar los datos. Sorry, puede hacer lo que quiera. Si pensabas que no, siento darte el disgusto.Dicho todo esto, mis conclusiones personales y opiniones de toda esta historia son las siguientes:

Hecho 8: Apple podría haber recibido el terminal y devuelto el passcode sin tener que llegar a los tribunales. De hecho, podría haberlo hecho sin que hubiera ruido mediatico alguno.

Hecho 9: Apple ha sido parte de PRISM, como parte del programa de colaboración – sin supervisión judicial – de los datos de los usuarios de sus tecnologías que la NSA necesitaba para luchar contra el terrorismo.

Hecho 10: Otras empresas – que también aparecían en PRISM – ya rompieron la privacidad de sus servicios para pillar a los malos, como hizo Google con el pederasta reincidente al que detecto analizando su correo electrónico y denunció a los cuerpos de seguridad, o Microsoft con un pedófilo, que lo detecto escaneando sus ficheros en OneDrive.

Hecho 11: Si Apple entrega lo que el juez le pidió, le estaría dando una llave maestra para hacer forense en local a todos los dispositivos. Eso sí, todos los que luchan contra esta llave, que recuerden que si tienen Touch ID, no necesitan nada más que la huella dactilar que te toman en la frontera o el dedo que tienes en la mano.

1) Estoy a favor de la privacidad. Quiero que los jueces y la ley de mi país protejan mi privacidad. Especialmente cuando empresas vigilan mi navegación por todo Internet - como en el caso de Facebook - o se saltan los controles de privacidad de mi navegador - como en el caso de Google -, espían mi WiFi - como en el caso de Google Car - o me trackean para hacer negocio con mis datos - como en el caso de Apple -. Pero no quiero que defiendan la privacidad de un malo que atenta con los derechos de un compatriota mío. Privacidad sí, pero no a cambio de impunidad para los malos. Si tu hija está secuestrada por un tipo y su vida está en riesgo, estaré de acuerdo con que se vulnere la privacidad del malo para saber dónde puede tenerla.Con esto artículo solo pretendo mostrar mis opiniones personales, más allá de comentarios de 140 caracteres con frases manidas, reflexiones simplistas o mensajes populistas. Me gusta pensar en qué modelo de sociedad quiero tener en mi país y procuro pensar lo que me gustaría que mejorara en mi país, como ya he publicado muchas veces [Braindump: mi grito en "demo"cracia]. Estoy dispuesto a debatir con cualquiera, escuchar opiniones de otros e incluso matizar mis pensamientos con lo que me enseñes, pero de base, aquí está lo que yo pienso.

2) Los garantes de mis derechos no son las empresas. Quiero que las empresas cumplan la ley de mi país, es decir, el derecho nacional, el derecho europeo y el derecho internacional, que son las tres esferas que defienden mis derechos. No lo que diga la ley de EEUU, a pesar de ser un país tan importante en el mundo, que tiene poco que ver con mis derechos. Sus debates y sus decisiones con cosas que les atañan a ellos, son cosa suya. Pero cuando un juez de mi país - que no es un país que no respete los derechos humanos - dé una orden a una empresa, quiero que la cumpla si está sujeta a la ley. Incluso la ley de mi país permite a las empresas defenderse vía legal, porque es un derecho que tienen. Y por supuesto, menos aún es garante de mis derechos lo que decida una empresa en su entender de lo que es el bien para todos.

3) Ruido mediático interesado. Apple podría haber recibido el terminal, hecho el trabajo internamente, devolver el passcode sin necesidad de dar ninguna puerta trasera o troyano y se hubiera quedado en uno más de los miles y miles de iPhones a los que se hace un análisis forense en EEUU. Ha sido más marketing que otra cosa. Y si no ha sido así, entonces ha sido negligencia de alguno.

4) Master KEY: No estoy a favor de que se de una llave maestra a los cuerpos de seguridad de un país que no es garante de mis derechos, menos cuando salió un documento en pastebin en el que se decía que la NSA había estado espiando mis comunicaciones con PRISM, el programa en el apareció colaborando Apple – yo tengo un iPhone – y en el que no había supervisión judicial si el ciudadano era extranjero – como yo, que soy español -.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Saturday, January 14, 2017

Apple cierra un leak en Siri y acaba con el truco de bar para robar cuentas Apple Siri

Apple cierra un leak en Siri y acaba con el truco de bar para robar cuentas Apple Siri

Hace mucho tiempo os contaba la historia de cómo jugando con Siri era posible robarle la cuenta a una persona. Es un truco sencillo de bar que, la última vez que lo probé hace un mes y medio o así, todavía funcionaba. Consiste en aprovecharse de aquellos terminarles iPhone que permiten que Siri esté activado con la pantalla bloqueada y comenzar con un sencillo "¿Quién soy yo?" o "Who am I?" si lo tienes en inglés como yo.

|

| Figura 1: Apple cierra un leak en Siri y acaba con el truco de bar para robar cuentas. |

Cuando se le hace esa pregunta a Siri, lo que hace el terminal es buscar qué cuenta tienes configurada en Siri. Tal vez no tengas ninguna, tal vez la hayas configurado y lo sepas, o incluso puede que no recuerdes que la tienes configurado - como le suele suceder a mucha gente - . En el siguiente vídeo hago una pequeña demo de cómo funciona el ataque:

Figura 2: Demo de cómo robar un cuenta usando Siri

Esta opción se encuentra en las opciones de Siri y es una cuenta de la agenda de contactos que hayas establecido tú con tus datos.

Figura 2: Demo de cómo robar un cuenta usando Siri

Esta opción se encuentra en las opciones de Siri y es una cuenta de la agenda de contactos que hayas establecido tú con tus datos.

|

| Figura 3: Configuración de quién eres tú en Siri |

Si la tienes configurada, Siri accede a esa información y te muestra el contacto para que lo sepas. Antes, en las versiones vulnerables de iOS - hasta la iOS 9.3.1 - sale la información completa de la cuenta. Esto lo podrías usar para robarle la cuenta con el truco de bar que os conté o para simplemente sacarle el correo electrónico o el teléfono a esa chica que te gusta tanto y darle una sorpresa. Tal y como se ve en la pantalla.

|

| Figura 4: Antes Siri mostraba toda la info del contacto en pantalla |

En las nuevas versiones de iOS, Apple ha cerrado un poco más la boca a Siri para evitar esta fuga de información y otras más, por lo que ahora sale el nombre del contacto, pero ningún dato más sobre cuentas de correo electrónico o números de teléfono.

|

| Figura 5: Ahora solo muestra el nombre del contacto. Si quieres ver los datos hay que desbloquear el passcode. |

Poco a poco se van cerrando los leaks de información en Siri, que como sabéis, pueden dar mucho juego. Desde buscar información en las notas o el calendario, hacer llamadas a personas o poner alarmas para despertar al que se ha descuidado y dejado su iPhone a tiro, a las 4 de la mañana.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Friday, January 13, 2017

Cuando los mensajes SMS son realmente el First Factor of Authentication

Cuando los mensajes SMS son realmente el First Factor of Authentication

Durante la semana pasada, además de las charlas que me llevaron a que terminara como estoy ahora - completamente devastado - tuvimos la oportunidad de tener una reunión con el equipo de Microsoft en Barcelona, encabezado por el propio Satya Nadella. Como sabéis, en el Mobile World Congress de este año la estrella fue Mobile Connect, que recibió varios premios y mucha atención por parte de todos los medios.

|

| Figura 1: Cuando los mensajes SMS son realmente el First Factor of Authentication |

En la reunión, aprovechando que teníamos a Satya delante, le pedí personalmente que se pensara en utilizar Mobile Connect como First Factor of Authentication en Office 365, porque al final, si se confía en un SMS como sistema de recuperación de contraseñas, es exactamente lo mismo que si Mobile Connect fuera el First Factor of Authentication pero más incómodo y menos robusto.

Número de teléfono como recuperación de contraseña

Ya sea vía llamada, o vía mensaje SMS, casi todos los principales servicios en Internet confían en el número de teléfono como forma de recuperar la contraseña. Si has añadido el número a Facebook, Google o Twitter, puedes recuperar la contraseña siempre mediante un envío de un SMS con un OTP que se puede utilizar para poner una nueva contraseña.

|

| Figura 2: Cuenta de Gmail con recuperación de password basada en SMS |

Muchos usuarios, realizan este proceso de manera sistemática, ya que se confían en que siempre pueden recuperarla y cada vez que quieren entrar recuperan la contraseña, ponen una nueva, y entran. Esto sucede especialmente en aquellos servicios en los que no se entra de manera continuada, sino de forma esporádica.

|

| Figura 3: Cuenta de Twitter de El Rubius protegida por SMS |

Al final si el servicio confía en el SMS como forma de recuperar la contraseña, sería mucho más cómodo para el usuario confiar en el número de teléfono como First Factor of Authentication, vía Mobile Connect. Esto permite que no haya ninguna contraseña que el usuario deba recordar y pueda usar siempre el número de teléfono para autenticarse, pero sin la necesidad de tener que pegarse con las políticas de contraseñas para poner una nueva contraseña en cada caso.

|

| Figura 4: La cuenta de Twitter de Satya está asociada al correo de Microsoft.com. Los correos de Microsoft.com utilizan el SMS y el Phone Call como 2FA. |

Por supuesto, nuestra visión es que hay que darle al usuario todas las posibilidades robustas que se pueda para que él elija en cada caso qué mecanismo quiere utilizar, ya que existen muchas formas robustas de autenticarse y, dependiendo de la casuística, un usuario puede decantarse por una u otra dependiendo de cada caso.

|

| Figura 5: La cuenta Twitter de Pablo Iglesias está asociada la cuenta de Podemos.info. Podemos.info usa un RoundCube sin 2FA (Solo password). Deberían poner Latch al menos };) |

Si confías en el el SMS para recuperar la contraseña, entonces podrías simplificar la vida a tus usuarios simplemente permitiendo que se autentiquen con Mobile Connect, así será mucho más cómodo y aún más robusto, ya que podrías eliminar las contraseñas para muchos usuarios que no deseen utilizar esa forma de autenticarse.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Saturday, December 17, 2016

0xWord Pocket presenta Got Root El poder de la mente

0xWord Pocket presenta Got Root El poder de la mente

Hace nada os estaba hablando de nuestro último libro de "Hacking Web Technologies" y hoy ya toca hablar de un nuevo proyecto de 0xWord, en este caso de la línea 0xWord Pocket, para publicar Got Root: El Poder de la mente, la nueva novela de Pablo González, autor de libros como Ethical Haking, Metasploit para pentesters o Pentesting con PowerShell, y Felipe Colorado ganador del premio Desnivel de Literatura 2009 con su obra “Om, la montaña roja”, finalista del prestigioso Premio Ignotus 2013 en la categoría mejor novela por “Corazón de alacrán” y que ha publicado en 0xWord la novela "Cluster", que entró de lleno en el género tecno-thriller policiaco, abordando los peligros de Internet desde el acoso a menores hasta los ataques a infraestructuras críticas.

Yo aún no he tenido ocasión de leer la historia, pero tras leerme Cluster y disfrutar de Hacker Épico, creo que no voy a tardar mucho en ponerme con ello, ya que ésta tiene tintes de ambas en cuanto a su concepción.

La sinopsis de la obra es la siguiente y para entender mejor lo que podemos encontrar en ella, Pablo González me ha respondido a unas preguntas.

Saludos Malignos!

|

| Figura 1: 0xWord Pocket presenta "Got Root: El poder de la mente" |

Yo aún no he tenido ocasión de leer la historia, pero tras leerme Cluster y disfrutar de Hacker Épico, creo que no voy a tardar mucho en ponerme con ello, ya que ésta tiene tintes de ambas en cuanto a su concepción.

|

| Figura 2: Libro de 0xWord Pocket "Got Root: El poder de lamente" |

La sinopsis de la obra es la siguiente y para entender mejor lo que podemos encontrar en ella, Pablo González me ha respondido a unas preguntas.

"Una trama entre la etapa americana de Hitchcok y “El arte de la intrusión” de Mitnick. Historia que narra la vida de un hacker, el cual en un momento dado de su vida vive una experiencia que hará que tenga que buscar en lo más oscuro de su cerebro y pasado reciente.

Casos de hacking a lo largo de la narración embebidos en un absorbente psicothriller. Pentesting y psicología unidos, periodismo de investigación, narcotráfico o sicarios, son algunos de los elementos que recoge Got Root. El poder de la mente prevalecerá por encima de todas las cosas, siempre ayudado y apoyado en el hacking."- ¿Por qué una novela para explicar hacking?

Una novela puede ayudar a muchos lectores no acostumbrados a entender ciertos contextos. Situar el hacking en escenarios, entornos y vidas potencialmente reales hacen que sea más fácil captar ciertos conceptos, tal y como ya vimos con Cluster o Hacker Épico. Podemos entender que el hacking tiene un contexto, un ámbito y unas circunstancias. Aunque todo lo que encuentras en la novela es ficticio, todo lo que puedes leer en ella es potencialmente real.

Tras escribir varios libros técnicos puedes darte cuenta que algunas cosas solo pueden explicarse en un contexto distinto. El hacking es un estado emocional de nuestra mente, es investigación, es inquietud, es pasión, es conocimiento, es saber cómo funcionan las cosas, intentar llevarlas un paso más allá, ¿no son valores ideales para la juventud?

En el libro se puede encontrar muchos de estos aspectos enumerados reflejados en las vidas de los personajes. En definitiva mucho hacking que te permite conocer en detalle técnicas de hacking. ¿Resolverás el misterio de Antonella? ¿Hackearas la mente de Coque? ¿Te vendrán recuerdos del Retro Hacking? Disfruta de la novela, como nosotros disfrutamos escribiéndola.- ¿Qué puedes encontrar en el libro?

En la novela el lector puede encontrar diversas cosas, pero sobretodo mucho hacking explicado y detallado, mucha reflexión sobre la mente y, por supuesto, una trama psico-thriller que te llevará a un estado diferente.

Además, puede encontrar diversas reflexiones que le llevarán a un plano personal que te hará preguntarte algunas cosas. Reflexiones personales y profesionales que nunca vienen mal, y un toque de humor. Got Root? Tú mismo podrás comprobar si hackeas tu mente o si ella te hackea a ti.- ¿Qué cuenta la historia?

Esta es una pregunta difícil. La novela cuenta la historia de Coque un joven mostoleño que desde hace un tiempo tiene ciertos problemas que hacen que su vida no sea como antes. Antonella, es una joven psicóloga que intentará ayudar a Coque a salir adelante. En este punto mente y hacking se unen para apoyarse mutuamente.

Dos misterios en uno, una vida llena de huidas, o una quiebra emocional temporal, acompañarán a nuestros protagonistas por la senda de la vida. A veces, hay que mirar hacia nuestro pasado para encontrar ciertas respuestas en nuestro presente. En algunas ocasiones, desde el diván de una psicócolo se puede conquistar el mundo, y no se necesitan exploits para ello, ¿O quizás sí?. Got Root te llevará a una experiencia distinta.El libro ya está a la venta, y puedes obtenerlo desde mañana mismo, así que es incluso probable que te lo encuentres en la próxima EuskalHack para adquirirlo. Si quieres pasar un verano con buenas lecturas en la playa que te amenicen los días, además de aprender cosas, mi Top 5 del verano es el siguiente:

- Got Root: El Poder de la menteY que no se diga que no hay diversión con el mundo de la tecnología }:)

- Hacker Épico con su versión en cómic: Hacker Épico. Cómic Deluxe Edition

- Cluster

- Microhistorias: Anécdotas y curiosidades de la historia de la informática

- Wardog y el Mundo

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Friday, December 9, 2016

La divina tragicomedia Apple ¿contra el FBI

La divina tragicomedia Apple ¿contra el FBI

Ya ha pasado un poco de tiempo desde que tuvo lugar el gran enfrentamiento entre Apple y el FBI en los tribunales por un caso que, a mi parecer, tuvo más de representación de un sinsentido, que de un verdadero debate con madurez. Creo que ha sido como una tragicomedia que se ha dirimido en varios actos. Sobre los primeros actos de esta gran representación ya escribí en su momento dos artículos, uno primero que titulé "A los CEO de las multinacionales no los elige el pueblo" en el que disertaba sobre quién debe ser el garante de mis derechos, y un segundo titulado "El derecho a la privacidad en mi lista de derechos" en el que explicaba mi punto de vista sobre qué derecho es más importante para quién y en dónde, usando como punto de discusión el tema del iPhone del terrorista de San Bernardino.

|

| Figura 1: La Divina Tragicomedia. Apple ¿contra? el FBI |

Tras aquellos acontecimientos, novedades hemos tenido al respecto en todos los aspectos. Novedades con un tinte de marketing en los mass media que no dejan de apuntar como fluorescentes en la noche de una ciudad a los garitos donde pasan las cosas que no se cuentan. Y hoy quería hablar de esas noticias que van pasando y yo me voy apuntando.

|

| Figura 2: Extracto del artículo "El derecho a la privacidad en mi lista de derechos" |

Ya os dije que mi opinión es que Apple podría haber ayudado a desbloquear el iPhone del terrorista sin dar ninguna llave maestra y se habría acabado el problema. Así, o hemos visto un asunto de marketing o una negligencia supina por parte de alguien de Apple que hizo que desde el gobierno se les llevara a los tribunales.

Acto 2: Se resuelve el nudo y aparece un exploit de 0day

Pero, poco después de aquello, el FBI anunció que ya tenía resuelto el problema y quitaba la denuncia. Según las especulaciones una empresa de seguridad o un investigador había proporcionado un exploit por algo más de 1 millón de dólares que permitía hacer "jailbreak" al iPhone 5C sin necesidad de tener el passcode. Una vez hecho esto, el resto era hacer un ataque de fuerza bruta a un fichero cifrado con el passcode del que se conociera la primera letra - cualquier plist o bplist del sistema iOS - para sacar la combinación que descifraría el keychain.

Esto demostraría que había un exploit de 0day introducido por los ingenieros de Apple por error en el código del firmware de los iPhone 5C. Pero no hubo nota de prensa de Apple diciendo que se preocupaba por la privacidad de sus clientes y removería Roma con Santiago para conseguir saber quién le ha dado esta llave maestra (como las herramientas de jailbreak para iPhone 4 basadas en Limera1n). No, como es habitual, Apple no confirma ni desmiente los fallos de seguridad y no dice nada al respecto, ni siquiera cuando apareció el bug de Go To Fail y se sospechó que podría haber sido inyectado para dejar una puerta trasera. De hecho, el FBI comenzó a colaborar en otros casos del gobierno en le que de igual forma había un iPhone 5c sin passcode implicado en la investigación.

|

| Figura 3: Fallo de Go To Fail. En DefCON podías comprar camisetas con este código. |

Tras estas especulaciones sobre el precio, el FBI ha dicho que no ha sido tanto lo que ha pagado - a ver si para cada modelo van a tener que pagar un dineral, y para conseguir un exploit similar en todos los terminales - iPhone 4S, iPhone 5, iPhone 5s, iPhone 6, iPhone 6S, etc... - van a tener que pagar tanto dinero. Aunque, ¿quién nos dice a ti y a mí que no los tienen ya? ¿Quién nos dice que no tienen los exploits para hacer lo mismo ya en esos modelos?

|

| Figura 4: 1 Millón de USD por un exploit de Remote Jailbreak en iOS 9 |

Lo cierto es que ya había más o menos una tarifa de precios marcada por Zerodium y en su tabla periódica el equivalente al oro es el iPhone, así que aunque digan que han pagado menos de 1 Millón de dólares, la realidad es que probablemente hayan pagado más dinero que ya se pagó 1 Millón de USD por el mismo exploit de estilo similar. La gracia de estos exploits es que, al ser encontrados en el software del firmware del dispositivo, Apple no los puede corregir con un parche remoto y deben esperar a corregirlo en el nuevo modelo, por eso los iPhone 4 siempre se pueden reutilizar y hacer jailbreak.

Acto 3: Apple no es que No colabore, colabora y mucho

Muchas fueron las voces que han atacado a Apple por negarse a colaborar incialmente en el caso del iPhone del terrorista de San Bernardino. La mayoría de ellas estando a favor de Apple NO entregase una llave maestra a los cuerpos de seguridad de ningún país, pero a favor de que en los casos de investigaciones llevadas por la justicia Apple pusiera de su parte para ser parte de la solución del caso y no del problema.

Así que, hemos ido viendo noticia tras noticia, como Apple colabora con la justicia en los casos con más impacto en la opinión pública. Primero se liberó un informe en el que se veía que Apple había colaborado en casi 5.200 casos con la justicia de USA solo durante 6 meses para extraer información de las cuentas de los usuarios. Para los que dicen que Apple no colabora, se puede ver que sí que lo hacen.

|

| Figura 5: Informe de colaboración con el gobierno de USA publicado por Apple |

También apareció otra noticia que rebajó el nivel de tensión. Resulta que el FBI abandonó otro caso porque alguien proporcionó el passcode del iPhone que se estaba investigando. Así que nada, otro menos para el conflicto entre el Gobierno de USA y la 1ª Multinacional tecnológica de USA.

|

| Figura 6: El iPhone del que Apple intentará sacar los datos. ¿Tendrá passcode? |

Pero la que más me ha conmovido ha sido la noticia en la que Apple va a tratar de recuperar los datos del iPhone mojado y hundido de un joven que desapareció en el mar. Para intentar - vulnerando la privacidad del terminal - saber qué es lo que pudo pasar con esta persona y ayudar a la familia. Espero una foto con historia en algún medio generalista.

Acto Final

No, no estamos ante el acto final ni mucho menos. Creo que esto acabará dando muchas vueltas aún, y cuando los políticos de la Unión Europea comiencen a apretar un poco más a la 1ª Multinacional USA - como ya está sucediendo con la 2ª multinacional tecnológica de USA -, seguro que vemos muchas más noticias. Habrá que comprar palomitas - muchas -.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Friday, November 18, 2016

Cómo los malos pueden conquistar el mundo con OSINT OSINT Metasploit Ciberguerra

Cómo los malos pueden conquistar el mundo con OSINT OSINT Metasploit Ciberguerra

Hace ya algún tiempo os dejé publicado por aquí un artículo muy interesante en el que mi compañero Pablo González (@pablogonzalezpe) explicaba "Cómo conquistar el mundo con OSINT & Known-Vulnerabilites". La idea es automatizar el descubrimiento de bugs en software conocido en Internet utilizando técnicas OSINT (Open Source INTelligence) y automatizar su explotación mediante Metasploit.

|

| Figura 1: Cómo los malos pueden conquistar el mundo con Open Source INTelligence |

Aprovechando el puente de San Isidro en Madrid saqué un tiempo para ver la conferencia que impartió sobre este tema en las pasadas jornadas de CyberCamp, y como me ha gustado mucho cómo lo explica, os lo he traído hoy para que la podáis ver en un ratito mientras desayunáis o estáis relajados a lo largo de vuestro día.

Figura 2: Charla sobre Cómo los malos pueden conquistar el mundo con OSINT en CyberCamp 2015

Las ideas sencillas suelen ser las más poderosas, y a veces no hay que hacer nada complejo para cobrar ventaja en este mundo digital. La prueba de esto es que los ataques de Spear Phishing siguen siendo de lo más efectivo, pero a veces dándole una pequeña vuelta las cosas sencillas al alcance de la mano dan grandes resultados. Ejemplos claros de esto son la idea de OSB-Rastreator para automatizar la búsqueda de patrones de vulnerabilidades en las actualizaciones del software que te descargas o la pequeña evolución de los ataques de Spear Phishing en Spear Apps para saltarse el 2FA. Son sencillos y funcionales, y dan buenos resultados.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Labels:

cã³mo,

ciberguerra,

con,

conquistar,

el,

los,

malos,

metasploit,

mundo,

osint,

pueden

Saturday, October 1, 2016

Microsoft gestiona mejor el log de seguridad que Google Gmail Outlook

Microsoft gestiona mejor el log de seguridad que Google Gmail Outlook

Hace tiempo que publiqué el artículo que explicaba que cuando usas Google Authenticator, si no haces ningún intento de resolver el valor del TOTP, Google no te deja ningún rastro. Esto es una mala idea de seguridad porque entonces nunca serías consciente de que alguien te ha robado la contraseña y está solo a un paso - robarte el segundo factor con alguno de los trucos que contaba ayer - de quitarte tu cuenta. Hoy quise revisar cómo gestiona Microsoft esta situación en Hotmail, a.k.a Windows Live Mail, a.k.a. Outlook.com, para ver si lo hacía bien o lo hacía mal. Y lo hace mejor que Google.

|

| Figura 1: Microsoft gestiona mejor el log de seguridad que Google |

Si has visto el título, ya te podrás imaginar que en este caso, el log de tu cuenta de Microsoft sí que refleja correctamente la situación que yo que describo. Para comprobarlo, tenemos que ir a la página de Actividad Reciente de tu cuenta, donde que da información de todos los accesos que se hacen a ella y veremos el último acceso correcto a la cuenta - he borrado toda la información anterior, así que solo me muestra el último acceso -.

|

| Figura 2: Entrada en el log de Outlook.com de una sesión abierta en al cuenta. |

Ahora vamos a abrir otra sesión desde otro navegador en Modo Incógnito y ponemos correctamente la contraseña, pero nos quedamos en la parte donde se nos solita la verificación del segundo factor de autenticación - que en este caso es un OTP vía SMS o vía e-mail asociado -. Y no respondemos nunca a esta pregunta porque somos un atacante y aún no hemos resuelto el problema de robar el 2nd Factor Authentication.

|

| Figura 3: Petición de verificación del 2nd Factor Authentication |

Si refrescamos el listado al que podemos acceder vía Actividad Reciente en nuestra cuenta de Microsoft, veremos que ahora aparece una entrada con el identificador de "Security Challenge", lo que refleja justo esta situación.

|

| Figura 4: Descripción de esta situación donde se pide el 2FA. No importa si el atacante no introduce ningún valor. |

Si nos vamos a la ayuda de Microsoft veremos que el log al que podemos acceder es de lo más florido y refleja cualquier situación de seguridad que haya tenido que ver con nuestra cuenta. Desde el acceso correcto o el Security Challenge hasta cualquier cambio que suceda en alguna de las propiedades de seguridad de la cuenta. La lista completa la tienes haciendo clic en la imagen.

|

| Figura 5: Todas las entradas posibles en el log de Microsoft Outlook.com |

En definitiva, que me gusta más este log que el que tiene Google, aunque por desgracia la mayoría de los usuarios no revisan estos detalles de su cuenta periódicamente. Aquí os dejé unas acciones extras para saber si te estaban espiando tu cuenta de Hotmail/Live/Outlook o Gmail ahora mismo.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Thursday, September 22, 2016

Celebramos el día del libro 2016 en 0xWord 10 menos

Celebramos el día del libro 2016 en 0xWord 10 menos

Este fin de semana tiene lugar la celebración del Día del Libro 2016, y en 0xWord queremos celebrarlo con un descuento para todos los que queráis adquirir alguno de nuestros productos. Absolutamente todos los libros, incluidas las novedades como Deep Web o Malware en Android, los packs descuento, el cómic de Hacker Épico o la novela de Cluster, contarán con un 10% de descuento utilizando el código descuento que hemos creado.

|

| Figura 1: Día del libro 2016 en 0xWord |

El código estará funcionando desde las 00:00 horas del día 23 de Abril de 2016 hasta las 24:00 horas el día 24 de Abril de 2016. El código que hay que introducir es DIALIBRO2016 en la parte de Cupones, tal y como se ve en la imagen siguiente.

|

| Figura 2: Introducción del código descuento para el Día del libro 2016 |

Con este código, el costo de todos los productos que se compren en la tienda online en España se reducirán en un 10%, así que si tenías uno pendiente, es un buen momento para aprovechar y comprarlo.

Saludos Malignos!

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Saturday, September 10, 2016

El Señor Lobo Soluciono Problemas

El Señor Lobo Soluciono Problemas

Es verdad que el placer que se obtiene leyendo un libro es algo único. Poder leer una página y pararte a reconstruir en tu imaginación cada elemento de la escena que el escritor pinta con artesanía en tu cabeza es maravilloso. Te permite saborear el gusto de ese vino y descubrir los aromas de la sala, o los sutiles detalles del entorno de forma controlada. La lectura es como un cortejo donde el autor va utilizando las palabras con significados escondidos a primera vista para engañarte en el pacto que haces con él desde el momento que lees las primeras líneas.

Está pidiéndote con cada nueva frase que no abandones la lectura, que sigas despacito ahora, luego un poco más rápido, acompañándole en ese descenso por las escaleras de Salem´s Lot para llegar a ese sótano poco iluminado con olor a humedad. Ven. Y tú vas, poco a poco, cuando ya estás preparado. Sigues leyendo un poco más y aceptas su propuesta. Fíjate como la luz de la farola de la calle se cuela como un cuchillo a través del ventanal para reflejarse en ese hacha que se ha quedado encima de algo que parece un cajón… ¿Es eso sangre? ¿He sido el único que ha tenido que cerrar un libro en mitad de la noche porque el miedo me podía?

En el séptimo arte no es así. El director no te deja tomarte tu tiempo. Es una violación de tus emociones estés listo o no. Es un acto de brutalidad contra tus sentidos que debes aguantar con la mejor de las enterezas. No puedes parar una escena o ralentizarla para ver los detalles en la sala de cine. Debes subirte a la montaña rusa y apretar los dientes. No puedes quedarte a vivir en ese instante en el que la montaña rusa llega arriba, y ni antes, ni después. Lo siento, deberías haberte leído el libro.

Por mi parte, yo siempre he sido más de la pausa lectura de libros. He preferido jugar a descubrir las trampas que hacen los autores, tomándome mi tiempo para descifrar el misterio de La tabla de Flandes o El Club Dumas sin que el autor me lo contara. No descubrir el misterio de un libro que tiene un secreto es algo que me tiene alerta palabra a palabra, frase a frase. ¿Dónde está la pista? ¿Dónde está el camino que estás siguiendo para llevarme hasta el final sin que yo sea capaz de verlo? ¿Será esa página con numeración impar? Prestar atención al milímetro, apretar los ojos contra la tinta de las letras para que no se escape un elemento del misterio sin mi control. Es como ser un guardia de frontera al que un contrabandista le quiere meter de estraperlo un mensaje. Y no estoy dispuesto a jugar el rol de lector efímero y pragmático que se deja engañar fácilmente con tal de llegar antes a saber. Yo prefiero descubrir.

Debido a eso, estar frente a una película o serie de televisión me suele poner muy nervioso. Tengo que estar más rápido de reflejos. No tengo que dejar que se me escapen los detalles. Pero sé que se me van a escapar. Películas como Memento, Reservoir Dogs y Pulp Fiction o series como Breaking Bad, Los Soprano o The Shield me han tenido luchando contra la inevitable derrota que iba a sufrir al verlas por primera vez. Nunca iba a ser capaz de descifrar todos los detalles con suficiente anticipación como para saber qué iba a pasar en el siguiente golpe de claqueta. La predominante posición que tienen los directores de películas o series les permite abusar. Estás perdido, te van a "violar" y tú solo puedes decidir al final si te ha gustado o no. Si te parece bien que el avión se estrelle en Breaking Bad por los motivos que se estrella o si la trama de Pulp Fiction debe terminar en la habitación del sadomasoquismo. Os juro que estaba saltando en mi asiento, literalmente saltando, en el último capítulo de Los Soprano.

Y cómo no, supongo que muchos de vosotros recordaréis la eclosión de violencia y espontaneidad jamás vista hasta ese momento que trajo Reservoir Dogs. Con la impronta del gran cineasta que conquistaría el mundo con Pulp Fiction, la película – de bajo presupuesto - incomoda al espectador con una serie de personajes y situaciones que hacen que el metraje se grabe en tu memoria a corto, medio y largo plazo. Yo la tengo ahí metida y a veces me sorprendo con una sonrisilla maléfica recordando alguna anécdota del film.

Lo que sucede después de todo, es que las obras en las que el director se explaya con el proceso de violación de los sentidos, acaban siendo las que más gustan al público. Y así, en Los Soprano o en Reservoir Dogs puedes acabar satisfecho de ese proceso de avasallamiento sensorial al que te ves sometido. Y recuerdas momentos, frases, situaciones, hechos que te han impactado en los sentidos. De Los Soprano recuerdo muchas escenas, algunas con maldad, como cuando Tony Soprano habla con su jefe Jhonny "Sack" Sacrimoni sobre repartir el poder: “¿Qué es esto?¿La puta ONU?”.

De Reservoir Dogs me acuerdo de muchas escenas, entre otras, como no, la repartición de colores. “Yo no quiero ser el señor Rosa. ¿Por qué tengo que ser el señor rosa?” Esa escena es más graciosa aún si tienes en cuenta que en el idioma original el color rosa tiene otro significado mucho más obsceno de lo que es capaz de transmitir el doblaje, donde simplemente queda cursi sin reflejar la humillación de ser Mr. Pink. “No os dejo elegir los colores porque si no todos querréis ser el puto señor negro”. Brutal. Como la vida misma. ¿Habéis estado alguna vez en alguna reunión en la que se han intentado repartir tareas en un empresa y no se hayan puesto de acuerdo porque todos querían ser el Señor Negro? El más duro. El más chulo. Por eso los colores viene repartidos desde arriba. Period. “¿Qué es esto?¿Un asqueroso pleno de ayuntamiento?”

Figura 3: La repartición de colores en Reservoir Dogs

Pero sin duda, si hay un personaje mítico es el Señor Lobo “Arreglo problemas” en Pulp Fiction. Ese personaje es único. “Estoy a treinta minutos de allí, llegaré en 10”. Es a quién debes asignar una tarea cuando quieres que se haga. Es a él a quién hay que darle una misión que no sabes cómo hay que hacerla, no sabes ni si se puede hacer o no, no sabes tan siquiera lo que puede implicar eso. Pero le llamas. Llamas al Señor Lobo.

Figura 4: El señor Lobo

En el mundo de la empresa, los que habitualmente quieren perdurar no suelen seguir ese patrón. Es más habitual encontrarse con gente que acepta sus colores en la repartición con mayor o menor grado de frustración o felicidad. Pero no les puedes poner las tareas del Señor Lobo. El Señor Lobo resuelve problemas. No sabes cómo, pero los va a resolver. Ya dará con la clave. Analizará la situación, no llorará por lo que pudo haber sido y tomará las decisiones que sean necesarias para conseguir que la misión sea un éxito. Si hay que prescindir o sacrificar algo por completar el cometido al que se ha comprometido, lo hará. Me encanta ese personaje. Incluso en contra de las opiniones de su jefe si es necesario. Si es lo mejor, es lo mejor.

De hecho, recuerdo una anécdota que se cuenta en el libro de Microhistorias que siempre me impactó. Es la historia de cuándo Steve Jobs se negaba a trabajar con Sony y pidió a su equipo que hicieran una disquetera de 3 ½ para su Macintosh en unos plazos imposibles sin trabajar con Sony. Los miembros del equipo trabajaron en ello, pero por si las moscas, también trabajaron con Sony sin decírselo a Steve Jobs, llegando a meter a un ingeniero japonés de Sony en un armario para ocultárselo a Steve Jobs. Al final, cuando el fracaso de la disquetera se hizo claro, Steve Jobs agradeció que le hubieran desobedecido para conseguir que las cosas salieran bien. Un acto digno del Señor Lobo.

En el mundo de la empresa yo, que me he educado con Dilbert, tiendo a intentar evitar en mi forma de actuar cualquier acción que me lleve a trabajar con lo contrario del Señor Lobo y caer en una de las delirantes situaciones que se plasman en Dilbert. Entre ellas, intentar no alcanzar mi punto de máxima inutilidad dentro de una empresa haciendo cosas que no sé o estar “a un paso de distancia de la solución” organizando un comité que tendrá como cometido seleccionar las personas que deberán formar un comité para dar con la solución. Han sido bastantes las empresas en las que he estado trabajando de una forma u otra a lo largo de mi carrera profesional en las que he visto como caían en el problema de estar “a un paso de distancia de la solución”. Cosas he vivido.

Alejado ya de la hipérbola exagerada que he utilizado en este texto para haceros la trampa del escritor y llevaros engañados con las palabras hasta este punto de la narrativa en la que estás ahora, en mi entorno profesional me gusta trabajar con Señores y Señoras Lobo. No, ni mucho menos quiero gente peligrosa, dañina con sus compañeros o que prenda fuego a camisas ensangrentadas. Nada más alejado de mis deseos. Lo que quiero es gente que resuelva los problemas que le surgen en la ejecución de su cometido sin que regresen a cada paso para preguntar cómo deben resolverlo. No ayudan demasiado y al final es más sencillo quitarlos del medio y hacerlo tú mismo o buscar a alguien que sepa cómo resolver los problemas que surjan.

Pero sin duda, los peores no son aquellos que – quién sabrá por qué motivo – no son capaces de resolver los cometidos, sino los que no lo hacen, pero se trabajan las pruebas necesarias para soportar un análisis forense de las acciones realizas ante cualquier pregunta del tipo “¿Por qué no está acabada tu tarea?”. Son aquellos que no hacen el cometido pero consiguen tener un correo electrónico en el que dicen algo como “Me quedo a la espera de que me des esta información para continuar con la tarea que me han encomendado”, o tiene una repuesta guardad del tipo “Estoy esperando los datos que solicité al área de control y todavía no me han llegado porque tenían que consultar si me los podían dar… hace dos semanas de esto” o “los recursos están asignados a otras áreas y tuve que parar esto”.

Será por venir de una empresa muy pequeña donde la carencia persistente y la necesidad atemporal siempre me han agudizado el ingenio, pero asumo que cuando se afronta una tarea siempre habrá un puente que cruzar o un río que vadear. El camino fácil hacia el éxito es como una autopista en hora punta, siempre está llena de coches que avanzan despacio, así que cuando hay que llegar a un objetivo y no se cuenta con un helicóptero que te permita saltarte el tránsito de la hora punta, te tocará buscar soluciones ingeniosas para llegar al destino. El Señor Lobo haría eso.

No es que trabaje mucho, no es que sea muy rápido, es que hace lo que tiene que hacer en cada situación para resolver el problema al que se enfrenta. Sea cuál sea el problema. Sea cuál sea la barrera. "Hombre sin cabeza". A veces no se trata más que de simplificar el proceso. He visto a mucha gente enfrascada en un problema solo porque el proceso que han elegido suponía trabajar con una determinada tecnología, con una determinada herramienta o de una determinada forma. A veces una simplificación del proceso te ayudará a saltar un problema que te has impuesto tú mismo.

Tal vez creas que debes hacerte con la contraseña para acceder al sistema, y sin embargo puedes acceder a la base de datos por un ataque de Network Packet Manipulation. Tal vez te empecines en romper una pared y lo más fácil es buscar la puerta y entrar. O llamar. No asumas que nada de lo que hay entre el punto de origen y el punto del destino está pre-fijado, resuelve todos los problemas que te surjan uno después de otro. Salta las barreas imaginarias que te hayas autoimpuesto y completa tu cometido. Sé cómo el Señor Lobo. Resuelve Problemas.

Saludos Malignos!

PD: Estoy convencido de que este post lo podría haber resuelto en un par de párrafos, pero espero haber hecho que disfrutes su lectura al igual que yo he disfrutado escribiéndolo durante mis horas de viaje.

|

| Figura 1: El Señor Lobo. Soluciono problemas. |

Está pidiéndote con cada nueva frase que no abandones la lectura, que sigas despacito ahora, luego un poco más rápido, acompañándole en ese descenso por las escaleras de Salem´s Lot para llegar a ese sótano poco iluminado con olor a humedad. Ven. Y tú vas, poco a poco, cuando ya estás preparado. Sigues leyendo un poco más y aceptas su propuesta. Fíjate como la luz de la farola de la calle se cuela como un cuchillo a través del ventanal para reflejarse en ese hacha que se ha quedado encima de algo que parece un cajón… ¿Es eso sangre? ¿He sido el único que ha tenido que cerrar un libro en mitad de la noche porque el miedo me podía?

En el séptimo arte no es así. El director no te deja tomarte tu tiempo. Es una violación de tus emociones estés listo o no. Es un acto de brutalidad contra tus sentidos que debes aguantar con la mejor de las enterezas. No puedes parar una escena o ralentizarla para ver los detalles en la sala de cine. Debes subirte a la montaña rusa y apretar los dientes. No puedes quedarte a vivir en ese instante en el que la montaña rusa llega arriba, y ni antes, ni después. Lo siento, deberías haberte leído el libro.

Por mi parte, yo siempre he sido más de la pausa lectura de libros. He preferido jugar a descubrir las trampas que hacen los autores, tomándome mi tiempo para descifrar el misterio de La tabla de Flandes o El Club Dumas sin que el autor me lo contara. No descubrir el misterio de un libro que tiene un secreto es algo que me tiene alerta palabra a palabra, frase a frase. ¿Dónde está la pista? ¿Dónde está el camino que estás siguiendo para llevarme hasta el final sin que yo sea capaz de verlo? ¿Será esa página con numeración impar? Prestar atención al milímetro, apretar los ojos contra la tinta de las letras para que no se escape un elemento del misterio sin mi control. Es como ser un guardia de frontera al que un contrabandista le quiere meter de estraperlo un mensaje. Y no estoy dispuesto a jugar el rol de lector efímero y pragmático que se deja engañar fácilmente con tal de llegar antes a saber. Yo prefiero descubrir.

Debido a eso, estar frente a una película o serie de televisión me suele poner muy nervioso. Tengo que estar más rápido de reflejos. No tengo que dejar que se me escapen los detalles. Pero sé que se me van a escapar. Películas como Memento, Reservoir Dogs y Pulp Fiction o series como Breaking Bad, Los Soprano o The Shield me han tenido luchando contra la inevitable derrota que iba a sufrir al verlas por primera vez. Nunca iba a ser capaz de descifrar todos los detalles con suficiente anticipación como para saber qué iba a pasar en el siguiente golpe de claqueta. La predominante posición que tienen los directores de películas o series les permite abusar. Estás perdido, te van a "violar" y tú solo puedes decidir al final si te ha gustado o no. Si te parece bien que el avión se estrelle en Breaking Bad por los motivos que se estrella o si la trama de Pulp Fiction debe terminar en la habitación del sadomasoquismo. Os juro que estaba saltando en mi asiento, literalmente saltando, en el último capítulo de Los Soprano.

Y cómo no, supongo que muchos de vosotros recordaréis la eclosión de violencia y espontaneidad jamás vista hasta ese momento que trajo Reservoir Dogs. Con la impronta del gran cineasta que conquistaría el mundo con Pulp Fiction, la película – de bajo presupuesto - incomoda al espectador con una serie de personajes y situaciones que hacen que el metraje se grabe en tu memoria a corto, medio y largo plazo. Yo la tengo ahí metida y a veces me sorprendo con una sonrisilla maléfica recordando alguna anécdota del film.

Lo que sucede después de todo, es que las obras en las que el director se explaya con el proceso de violación de los sentidos, acaban siendo las que más gustan al público. Y así, en Los Soprano o en Reservoir Dogs puedes acabar satisfecho de ese proceso de avasallamiento sensorial al que te ves sometido. Y recuerdas momentos, frases, situaciones, hechos que te han impactado en los sentidos. De Los Soprano recuerdo muchas escenas, algunas con maldad, como cuando Tony Soprano habla con su jefe Jhonny "Sack" Sacrimoni sobre repartir el poder: “¿Qué es esto?¿La puta ONU?”.

|

| Figura 2: Whats this suff fucking UN now? Minuto 1:55 |

De Reservoir Dogs me acuerdo de muchas escenas, entre otras, como no, la repartición de colores. “Yo no quiero ser el señor Rosa. ¿Por qué tengo que ser el señor rosa?” Esa escena es más graciosa aún si tienes en cuenta que en el idioma original el color rosa tiene otro significado mucho más obsceno de lo que es capaz de transmitir el doblaje, donde simplemente queda cursi sin reflejar la humillación de ser Mr. Pink. “No os dejo elegir los colores porque si no todos querréis ser el puto señor negro”. Brutal. Como la vida misma. ¿Habéis estado alguna vez en alguna reunión en la que se han intentado repartir tareas en un empresa y no se hayan puesto de acuerdo porque todos querían ser el Señor Negro? El más duro. El más chulo. Por eso los colores viene repartidos desde arriba. Period. “¿Qué es esto?¿Un asqueroso pleno de ayuntamiento?”

Figura 3: La repartición de colores en Reservoir Dogs

Pero sin duda, si hay un personaje mítico es el Señor Lobo “Arreglo problemas” en Pulp Fiction. Ese personaje es único. “Estoy a treinta minutos de allí, llegaré en 10”. Es a quién debes asignar una tarea cuando quieres que se haga. Es a él a quién hay que darle una misión que no sabes cómo hay que hacerla, no sabes ni si se puede hacer o no, no sabes tan siquiera lo que puede implicar eso. Pero le llamas. Llamas al Señor Lobo.

Figura 4: El señor Lobo

En el mundo de la empresa, los que habitualmente quieren perdurar no suelen seguir ese patrón. Es más habitual encontrarse con gente que acepta sus colores en la repartición con mayor o menor grado de frustración o felicidad. Pero no les puedes poner las tareas del Señor Lobo. El Señor Lobo resuelve problemas. No sabes cómo, pero los va a resolver. Ya dará con la clave. Analizará la situación, no llorará por lo que pudo haber sido y tomará las decisiones que sean necesarias para conseguir que la misión sea un éxito. Si hay que prescindir o sacrificar algo por completar el cometido al que se ha comprometido, lo hará. Me encanta ese personaje. Incluso en contra de las opiniones de su jefe si es necesario. Si es lo mejor, es lo mejor.

De hecho, recuerdo una anécdota que se cuenta en el libro de Microhistorias que siempre me impactó. Es la historia de cuándo Steve Jobs se negaba a trabajar con Sony y pidió a su equipo que hicieran una disquetera de 3 ½ para su Macintosh en unos plazos imposibles sin trabajar con Sony. Los miembros del equipo trabajaron en ello, pero por si las moscas, también trabajaron con Sony sin decírselo a Steve Jobs, llegando a meter a un ingeniero japonés de Sony en un armario para ocultárselo a Steve Jobs. Al final, cuando el fracaso de la disquetera se hizo claro, Steve Jobs agradeció que le hubieran desobedecido para conseguir que las cosas salieran bien. Un acto digno del Señor Lobo.

En el mundo de la empresa yo, que me he educado con Dilbert, tiendo a intentar evitar en mi forma de actuar cualquier acción que me lleve a trabajar con lo contrario del Señor Lobo y caer en una de las delirantes situaciones que se plasman en Dilbert. Entre ellas, intentar no alcanzar mi punto de máxima inutilidad dentro de una empresa haciendo cosas que no sé o estar “a un paso de distancia de la solución” organizando un comité que tendrá como cometido seleccionar las personas que deberán formar un comité para dar con la solución. Han sido bastantes las empresas en las que he estado trabajando de una forma u otra a lo largo de mi carrera profesional en las que he visto como caían en el problema de estar “a un paso de distancia de la solución”. Cosas he vivido.

|

| Figura 5: ¿Por qué parece que las decisiones en mi trabajo son tomadas por lémures borrachos? Las decisiones las toma gente que tiene tiempo, no gente que tiene talento. ¿Por qué la gente con talento está tan ocupada? Están arreglando los problemas hechos por la gente con tiempo. |

Alejado ya de la hipérbola exagerada que he utilizado en este texto para haceros la trampa del escritor y llevaros engañados con las palabras hasta este punto de la narrativa en la que estás ahora, en mi entorno profesional me gusta trabajar con Señores y Señoras Lobo. No, ni mucho menos quiero gente peligrosa, dañina con sus compañeros o que prenda fuego a camisas ensangrentadas. Nada más alejado de mis deseos. Lo que quiero es gente que resuelva los problemas que le surgen en la ejecución de su cometido sin que regresen a cada paso para preguntar cómo deben resolverlo. No ayudan demasiado y al final es más sencillo quitarlos del medio y hacerlo tú mismo o buscar a alguien que sepa cómo resolver los problemas que surjan.

Pero sin duda, los peores no son aquellos que – quién sabrá por qué motivo – no son capaces de resolver los cometidos, sino los que no lo hacen, pero se trabajan las pruebas necesarias para soportar un análisis forense de las acciones realizas ante cualquier pregunta del tipo “¿Por qué no está acabada tu tarea?”. Son aquellos que no hacen el cometido pero consiguen tener un correo electrónico en el que dicen algo como “Me quedo a la espera de que me des esta información para continuar con la tarea que me han encomendado”, o tiene una repuesta guardad del tipo “Estoy esperando los datos que solicité al área de control y todavía no me han llegado porque tenían que consultar si me los podían dar… hace dos semanas de esto” o “los recursos están asignados a otras áreas y tuve que parar esto”.

Será por venir de una empresa muy pequeña donde la carencia persistente y la necesidad atemporal siempre me han agudizado el ingenio, pero asumo que cuando se afronta una tarea siempre habrá un puente que cruzar o un río que vadear. El camino fácil hacia el éxito es como una autopista en hora punta, siempre está llena de coches que avanzan despacio, así que cuando hay que llegar a un objetivo y no se cuenta con un helicóptero que te permita saltarte el tránsito de la hora punta, te tocará buscar soluciones ingeniosas para llegar al destino. El Señor Lobo haría eso.

No es que trabaje mucho, no es que sea muy rápido, es que hace lo que tiene que hacer en cada situación para resolver el problema al que se enfrenta. Sea cuál sea el problema. Sea cuál sea la barrera. "Hombre sin cabeza". A veces no se trata más que de simplificar el proceso. He visto a mucha gente enfrascada en un problema solo porque el proceso que han elegido suponía trabajar con una determinada tecnología, con una determinada herramienta o de una determinada forma. A veces una simplificación del proceso te ayudará a saltar un problema que te has impuesto tú mismo.

Tal vez creas que debes hacerte con la contraseña para acceder al sistema, y sin embargo puedes acceder a la base de datos por un ataque de Network Packet Manipulation. Tal vez te empecines en romper una pared y lo más fácil es buscar la puerta y entrar. O llamar. No asumas que nada de lo que hay entre el punto de origen y el punto del destino está pre-fijado, resuelve todos los problemas que te surjan uno después de otro. Salta las barreas imaginarias que te hayas autoimpuesto y completa tu cometido. Sé cómo el Señor Lobo. Resuelve Problemas.

Saludos Malignos!

PD: Estoy convencido de que este post lo podría haber resuelto en un par de párrafos, pero espero haber hecho que disfrutes su lectura al igual que yo he disfrutado escribiéndolo durante mis horas de viaje.

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Saturday, August 27, 2016

El caso del fingerprinting al SQL Server TDS7 de Microsoft

El caso del fingerprinting al SQL Server TDS7 de Microsoft

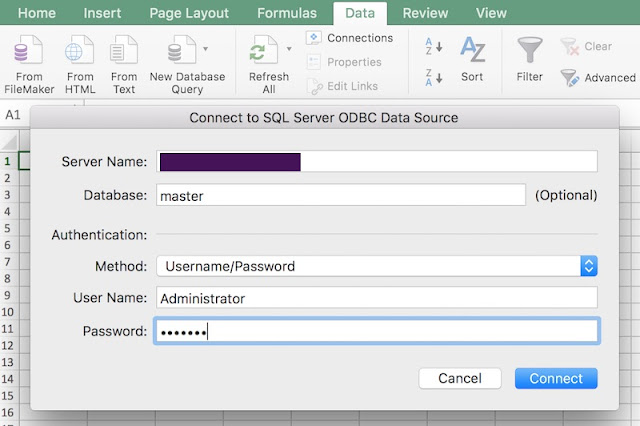

Como sabéis, nuestra Foca As A Service by Telefonica (Faast) es uno de mis juguetes preferidos, así que siempre me paso revisando los resultados y haciendo de beta tester malo, malo, maligno de las nuevas versiones que el equipo de Faast va sacando. La historia que os cuento hoy lleva un tiempo detrás de mis orejas rondándome como una daemon en background, y esta mañana, aprovechando que el estrés me ha levantado a las 5 A. M. he vuelto a revisarla un poco más en detalle.

|

| Figura 1: El "caso" del fingerprinting al SQL Server 7 de Microsoft |