Showing posts with label passwords. Show all posts

Showing posts with label passwords. Show all posts

Tuesday, November 8, 2016

Mimikittenz Dumpea passwords de la RAM like a boss PowerShell Pentest Hacking

Mimikittenz Dumpea passwords de la RAM like a boss PowerShell Pentest Hacking

En los últimos meses hemos hablado bastante sobre debilidades en la memoria RAM y la información que podemos encontrar en ella. Echando la vista atrás podemos encontrar “Cómo sacar la contraseña de Gmail de la memoria del proceso de Firefox utilizando Metasploit”, “Cómo proteger tu password cuando está en memoria RAM” o “Cómo volcar credenciales del proceso KeePass con Meterpreter”. Esta serie de artículos nos dio para poner de relevancia que la memoria RAM es un entorno muy volátil, pero a la par bastante inseguro por naturaleza y con información sensible, por lo que hay que proteger cualquier volcado que se haga de ella como si fueran datos de una aplicación. La fase de post-explotación, a día de hoy, tiene un punto marcado a fuego dónde debemos verificar que no podemos extraer identidades digitales de la memoria RAM.

Hace no más de una semana se ha liberado una herramienta llamada Mimikittez, la cual es un script de Powershell para pentesters, que se encarga de leer diferentes procesos, que podemos definir, y lanzar expresiones regulares en busca de leaks con contraseñas y usuarios. El script es potente, ya que podríamos utilizarlo a través de una sesión de Metasploit con el payload de Powershell, y poder aprovecharnos en remoto de esta característica. No hay que olvidar a Netripper que también nos permite, a través de Powershell, hookear procesos e interceptar, antes de que sea cifrado, el contenido de la comunicación.

Mimikittenz es una herramienta de post-explotación dónde se utiliza la función ReadProcessMemory() para extraer las credenciales en texto plano de varios procesos. La herramienta también puede extraer otro tipo de información definida como jugosa de otros procesos. Además, la herramienta no está atada a ser ejecutada con privilegios de administrador, se puede utilizar desde un contexto de usuario, siempre y cuando los procesos sean del usuario en cuestión.

Mimikittenz presenta una estructura interesante y extensible gracias a dos funciones: AddRegex e InspectManyProcs. La primera permite que, con un poco de maña, manipulemos el script con el objetivo de añadir expresiones regulares con las que comparar información en el análisis del proceso. Viendo el código encontramos esta función:

De forma sencilla podemos añadir expresiones regulares para realizar las búsquedas en los procesos. Si observamos el código de Powershell que presenta el script encontramos lo siguiente:

Echando un ojo a la ejecución de Mimikittenz vemos como se mostraría la información tras una ejecución del script en la máquina. Mimikittenz va abriendo los diferentes procesos indicados anteriormente y leyendo de ellos el contenido en memoria RAM. En ese momento se van pasando las diferentes expresiones regulares en busca de coincidencias. En el caso de encontrar una coincidencia se almacena el valor para ser, posteriormente, mostrado.

Es una herramienta de post-explotación bastante interesante y que automatiza el proceso de mirar dentro de la memoria en busca de leaks de información sensible por parte de las aplicaciones. Para el caso del gestor KeePass se podría realizar una serie de expresiones regulares con la intención de obtener la información sensible de la memoria.

A modo de ejemplo, se añade una nueva expresión regular en el script de Mimikittenz. Como se puede ver es muy sencillo de añadir. La expresión regular funcionaría para el sitio web de “El Otro Lado”, pero también para otros muchos dónde se encontrara un parámetro denominado password seguido del signo “=” y con diversos caracteres después. En la siguiente imagen se puede ver cómo queda el código.

Actualmente, ya comenté que lleva apenas diez días en Github, la herramienta permite extraer credenciales de memoria RAM de diferentes servicios. La herramienta los agrupa por categorías, las cuales enumero a continuación:

El potencial del script es alto, y lo que más me ha gustado es que es muy personalizable y de forma muy sencilla. Herramienta necesaria para nuestra mochila en la fase de post-explotación de sistemas Windows por dónde vayamos accediendo en la auditoria. Veremos a muchos pentesters llevando a Mimikittenz en su mochila alineada con nuestro Meterpreter para sacar el máximo provecho al “lateral movement”.

Autor: Pablo González Pérez (@pablogonzalezpe)

Escritor de los libros "Metasploit para Pentesters", "Ethical Hacking", "Got Root" y “Pentesting con Powershell”

|

| Figura 1: Mimikittenz. Dumpea passwords de la RAM "like a boss" |

Hace no más de una semana se ha liberado una herramienta llamada Mimikittez, la cual es un script de Powershell para pentesters, que se encarga de leer diferentes procesos, que podemos definir, y lanzar expresiones regulares en busca de leaks con contraseñas y usuarios. El script es potente, ya que podríamos utilizarlo a través de una sesión de Metasploit con el payload de Powershell, y poder aprovecharnos en remoto de esta característica. No hay que olvidar a Netripper que también nos permite, a través de Powershell, hookear procesos e interceptar, antes de que sea cifrado, el contenido de la comunicación.

Mimikittenz es una herramienta de post-explotación dónde se utiliza la función ReadProcessMemory() para extraer las credenciales en texto plano de varios procesos. La herramienta también puede extraer otro tipo de información definida como jugosa de otros procesos. Además, la herramienta no está atada a ser ejecutada con privilegios de administrador, se puede utilizar desde un contexto de usuario, siempre y cuando los procesos sean del usuario en cuestión.

|

| Figura 2: Mimikittenz en GitHub |

Mimikittenz presenta una estructura interesante y extensible gracias a dos funciones: AddRegex e InspectManyProcs. La primera permite que, con un poco de maña, manipulemos el script con el objetivo de añadir expresiones regulares con las que comparar información en el análisis del proceso. Viendo el código encontramos esta función:

[mimikittenz.MemProcInspector]::AddRegex("<NameOfTarget>","<regex_here>")

[mimikittenz.MemProcInspector]::InspectManyProcs("iexplore","chrome","firefox")Es realmente sencillo añadir procesos que deben ser inspeccionados en busca de las expresiones regulares que configuremos.

Echando un ojo a la ejecución de Mimikittenz vemos como se mostraría la información tras una ejecución del script en la máquina. Mimikittenz va abriendo los diferentes procesos indicados anteriormente y leyendo de ellos el contenido en memoria RAM. En ese momento se van pasando las diferentes expresiones regulares en busca de coincidencias. En el caso de encontrar una coincidencia se almacena el valor para ser, posteriormente, mostrado.

|

| Figura 3: Patrones coincidentes |

Es una herramienta de post-explotación bastante interesante y que automatiza el proceso de mirar dentro de la memoria en busca de leaks de información sensible por parte de las aplicaciones. Para el caso del gestor KeePass se podría realizar una serie de expresiones regulares con la intención de obtener la información sensible de la memoria.

A modo de ejemplo, se añade una nueva expresión regular en el script de Mimikittenz. Como se puede ver es muy sencillo de añadir. La expresión regular funcionaría para el sitio web de “El Otro Lado”, pero también para otros muchos dónde se encontrara un parámetro denominado password seguido del signo “=” y con diversos caracteres después. En la siguiente imagen se puede ver cómo queda el código.

|

| Figura 4: Añadir regexp |

Actualmente, ya comenté que lleva apenas diez días en Github, la herramienta permite extraer credenciales de memoria RAM de diferentes servicios. La herramienta los agrupa por categorías, las cuales enumero a continuación:

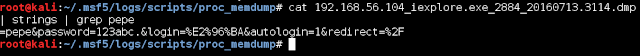

• Webmail: Encontramos expresiones regulares para extraer credenciales de Gmail, Office 365 u Outlook Web.En el caso de la expresión regular añadida para "El Otro Lado" podemos ver como en la siguiente captura del navegador nos la encontramos. Otra variación sencilla de la herramienta es que permita leer capturas ya realizadas y sacar el máximo provecho al análisis forense de la memoria RAM, por lo que es una posibilidad muy interesante.

• Accounting: Xero y MYOB.

• Acceso remoto: Tenemos disponibles expresiones regulares para Juniper SSL-VPN, Citrix NetScaler o Remote Desktop Web Access 2012.

• Desarrollo y seguimiento: Expresiones regulares para Jira, Github, Bugzilla, Zendesk o Cpanel.

• Miscelánea: Aquí nos encontramos con expresiones regulares para Malwr, VirusTotal, AnubisLabs, Dropbox, Microsoft Onedrive, AWS Web Services, Slack, Twitter o Facebook.

|

| Figura 5: Búsqueda de contraseñas del volcado de memoria. |

El potencial del script es alto, y lo que más me ha gustado es que es muy personalizable y de forma muy sencilla. Herramienta necesaria para nuestra mochila en la fase de post-explotación de sistemas Windows por dónde vayamos accediendo en la auditoria. Veremos a muchos pentesters llevando a Mimikittenz en su mochila alineada con nuestro Meterpreter para sacar el máximo provecho al “lateral movement”.

Autor: Pablo González Pérez (@pablogonzalezpe)

Escritor de los libros "Metasploit para Pentesters", "Ethical Hacking", "Got Root" y “Pentesting con Powershell”

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Monday, August 22, 2016

Comparte con el auditorio sólo la pantalla de tu Android no las passwords que envía Mobizen

Comparte con el auditorio sólo la pantalla de tu Android no las passwords que envía Mobizen

A la hora de impartir una charla o conferencia, con demostraciones prácticas utilizando un smartphone, es muy aconsejable que todo el auditorio pueda ver la pantalla del smartphone para comprender mejor todas las prácticas que realices con él terminal. Para los usuarios de iPhone, iPad, lo más habitual suele ser utilizar algún software tipo Reflector junto con AirPlay en sus dispositivos. o directamente usar QuickTime con iPhone como webcam. Como alternativa, los usuarios de Android pueden utilizar algún programa similar a Mobizen para hacer lo que se conoce como el "Screen Mirroring" y así poder compartir la pantalla de su smartphone con el resto del auditorio.

Compartir la pantalla del tu dispositivo Android utilizando Mobizen es muy sencillo y puede utilizarse también para grabar los mensajes de SnapChat o Telegram con autodestrucción, por eso es muy popular. Basta ir a la página del fabricante, instalar la aplicación en el ordenador portátil que se comunicará con el dispositivo Android e instalar la app de Mobizen en el dispositivo móvil.

A partir de aquí, hay que configurar la aplicación instalada en el ordenador portátil. Durante el proceso de instalación, si se lee el contrato de licencia, uno de sus artículos dice que la compañía será la encargada de proteger los datos de carácter personal de sus usuarios. Entiendo que entre esos datos personales, están la cuenta de correo y contraseña utilizada por el usuario.

Una vez instalada la aplicación en el ordenador portátil, ésta solicita una cuenta de correo y una contraseña en el proceso de configuración. Cualquier persona no familiarizada con la tecnología o seguridad informática es muy probable que introdujera como contraseña la misma que utiliza en la cuenta de correo usada en Mobizen.

Según el artículo 7 de la Figura 2, aunque se introdujera durante el proceso de configuración la misma password que la de la cuenta de correo del usuario, no habría de qué preocuparte. Si se analiza el tráfico de red, tras introducir una cuenta de correo electrónico y contraseña, la aplicación envía por medio de una conexión HTTP al servidor un objeto JSON con el correo del usuario y la contraseña en texto claro.

Tras la finalización de la instalación de la aplicación en el ordenador portátil, siempre que se quiera utilizar la aplicación para compartir la pantalla del dispositivo Android con el resto del auditorio, será necesario volver introducir la cuenta de correo con la contraseña, si hemos decidido que la aplicación no recuerde esta información.

Como se ve en la figura anterior, si disponemos de una identidad digital en Google+ o Facebook, también podemos utilizarlas para configurar la aplicación, pero la securización de los datos de acceso a las identidades digitales anteriores corresponde a Google o Facebook, ya que es contra sus servidores con los que realiza la validación de esas cuentas.

Es más, conociendo la dirección IP del servidor donde se mandan las cuentas de correo electrónico y las contraseñas, bajo HTTP, realizando fuzzing contra el servidor Apache podrían descubrirse recursos tan interesantes como los siguientes:

Conclusiones

Aunque en las condiciones del contrato de cualquier aplicación te garanticen que van a proteger tus datos de carácter personal, no te fíes, puede ser que tu información viaje en texto claro y cualquiera de la Wi-Fi en la que estás conectado pueda verlas o que al final, las medidas que hayan implantado en los servidores no sean tan eficientes.

Además, cuando impartas una conferencia y utilices alguna aplicación para que el auditorio vea la pantalla de tu dispositivo móvil, piensa que puede que al menos uno de los asistentes puede que esté conectado a la red Wi-Fi del auditorio intentando robar datos de los demás asistentes conectados a la misma red Wi-Fi, así que, si necesitar Internet para tus demostraciones prácticas, procura usar tu VPN y si es posible tu propia conexión con tu smartphone haciendo tethering.

Autor: Amador Aparicio

Twitter: @amadapa

|

| Figura 1: Comparte sólo la pantalla de tu Android, no tus passwords |

Compartir la pantalla del tu dispositivo Android utilizando Mobizen es muy sencillo y puede utilizarse también para grabar los mensajes de SnapChat o Telegram con autodestrucción, por eso es muy popular. Basta ir a la página del fabricante, instalar la aplicación en el ordenador portátil que se comunicará con el dispositivo Android e instalar la app de Mobizen en el dispositivo móvil.

A partir de aquí, hay que configurar la aplicación instalada en el ordenador portátil. Durante el proceso de instalación, si se lee el contrato de licencia, uno de sus artículos dice que la compañía será la encargada de proteger los datos de carácter personal de sus usuarios. Entiendo que entre esos datos personales, están la cuenta de correo y contraseña utilizada por el usuario.

|

| Figura 2: Término que indica al usuario final que la compañía protegerá sus datos de carácter personal |

Una vez instalada la aplicación en el ordenador portátil, ésta solicita una cuenta de correo y una contraseña en el proceso de configuración. Cualquier persona no familiarizada con la tecnología o seguridad informática es muy probable que introdujera como contraseña la misma que utiliza en la cuenta de correo usada en Mobizen.

|

| Figura 3: Solicitud de cuenta de correo y password |

Según el artículo 7 de la Figura 2, aunque se introdujera durante el proceso de configuración la misma password que la de la cuenta de correo del usuario, no habría de qué preocuparte. Si se analiza el tráfico de red, tras introducir una cuenta de correo electrónico y contraseña, la aplicación envía por medio de una conexión HTTP al servidor un objeto JSON con el correo del usuario y la contraseña en texto claro.

|

| Figura 4: Cuenta de correo y password enviados en texto plano vía HTTP |

Tras la finalización de la instalación de la aplicación en el ordenador portátil, siempre que se quiera utilizar la aplicación para compartir la pantalla del dispositivo Android con el resto del auditorio, será necesario volver introducir la cuenta de correo con la contraseña, si hemos decidido que la aplicación no recuerde esta información.

|

| Figura 5: Login con usuario/password, Google+ o Facebook |

Como se ve en la figura anterior, si disponemos de una identidad digital en Google+ o Facebook, también podemos utilizarlas para configurar la aplicación, pero la securización de los datos de acceso a las identidades digitales anteriores corresponde a Google o Facebook, ya que es contra sus servidores con los que realiza la validación de esas cuentas.

|

| Figura 6: Autenticación segura frente a Google |

Es más, conociendo la dirección IP del servidor donde se mandan las cuentas de correo electrónico y las contraseñas, bajo HTTP, realizando fuzzing contra el servidor Apache podrían descubrirse recursos tan interesantes como los siguientes:

|

| Figura 7: Recursos descubiertos en el servidor Apache de Mobizen |

Conclusiones

Aunque en las condiciones del contrato de cualquier aplicación te garanticen que van a proteger tus datos de carácter personal, no te fíes, puede ser que tu información viaje en texto claro y cualquiera de la Wi-Fi en la que estás conectado pueda verlas o que al final, las medidas que hayan implantado en los servidores no sean tan eficientes.

Además, cuando impartas una conferencia y utilices alguna aplicación para que el auditorio vea la pantalla de tu dispositivo móvil, piensa que puede que al menos uno de los asistentes puede que esté conectado a la red Wi-Fi del auditorio intentando robar datos de los demás asistentes conectados a la misma red Wi-Fi, así que, si necesitar Internet para tus demostraciones prácticas, procura usar tu VPN y si es posible tu propia conexión con tu smartphone haciendo tethering.

Autor: Amador Aparicio

Twitter: @amadapa

Sigue Un informático en el lado del mal - Google+ RSS 0xWord

Available link for download

Subscribe to:

Comments (Atom)